„Zwycięstwo w wojnie z terrorem odbędzie się w dużej mierze przy pomocy sił, o których nie wiecie, akcji, których nie zauważycie, i sposobów, które nie zawsze chcielibyście poznać” (s.42) Buzzy Krongard, zastępca szefa CIA

Już w latach `90 Dick Cheney i Donald Rumsfeld dążyli do legalizacji uprawnień określonych komórek rządowych do szpiegowania swoich obywateli oraz prowadzenia tajnych operacji bez podlegania żadnemu nadzorowi – ani ze strony Kongresu ani Prezydenta. Ich plany były nieustannie blokowane przez Senat oraz Sąd najwyższy. Dopiero w 2001 roku nadarzyła się doskonała okazja do przeforsowania swoich pomysłów.

Od czasów Pustynnej Burzy politykom wiernym Bushowi Seniorowi w pamięci wciąż tkwi porażka ich wojsk i prestiżu w walce z Saddamem Husajnem. Okazało się, że wydarzenia z września 2001 roku mogą być doskonałym pretekstem do realizacji planów pozbycia się Saddama Husajna i stworzenia z Iraku nowego państwa (o tych planach Rumsfeld mówił bez ogródek już w lutym 2001 roku) oraz do rewolucji militarnej, która miała na celu jak najszybsze osiągnięcie militarnej dominacji na świecie, bez konieczności podporządkowywania się ONZ i innym krajom. W tej wizji USA miały posiąść niczym nieskrępowane przyzwolenie (które nadały samym sobie) do działania na całym świecie. „Rumsfeld i jego ludzie szybko zrozumieli, że walka z terroryzmem wcale nie musi niweczyć ich planów dotyczących Iraku, a wręcz dawać im pretekstu do ich realizacji. Co więcej, wydarzenia z 11 września mogły pomóc Rumsfeldowi, Cheyenowi i ich ekipie spełnić ich wielkie marzenia o stworzeniu autonomicznej władzy wykonawczej, która bez ograniczeń prowadziłby wojny na całym świecie, usprawiedliwiając je globalnym zagrożeniem terrorystycznym”[1].

Trzy dni po tragedii WTC Izba Reprezentantów oraz Senat przyjęły rezolucję „Upoważniającą do użycia sił wojskowych”, dając Prezydentowi prawo do przeprowadzania działań przeciw państwom, organizacjom i osobom, które w jakikolwiek sposób wspierały bądź przeprowadzały ataki terrorystyczne z 11 września. W praktyce administracja Busha ogłosiła świat polem bitwy, upoważniając siebie do atakowania każdego w każdym miejscu, w polowaniu na bezpaństwowego wroga. Tajne akcje akceptowane przez administrację Busha, a następnie Obamy nadawały amerykańskim żołnierzom prawo do ignorowania międzynarodowych konwencji i naruszania wewnętrznych przepisów państw, w których działali. A co ważniejsze – zgodnie z prawem Stanów Zjednoczonych podczas operacji militarnych żołnierze zobowiązani są do przestrzegania prawa międzynarodowego, wojennego i konwencji genewskiej. Podczas tajnych akcji łamano zatem również prawo amerykańskie.

Historia Anwara al-Awlakiego, urodzonego na terytorium Stanów Zjednoczonych syna Jemeńczyka. Wychowany zgodnie z kulturą i tradycją amerykańską Anwar czuł się Amerykaninem. Aż nadszedł czas wojny w Zatoce Perskiej. Wtedy też młodzieniec zaczął się interesować polityką i religią swojego ojca. Zaczął aktywnie działać na rzecz mniejszości narodowych. Wkrótce po raz pierwszy nalot na jego mieszkanie przeprowadzili Agenci FBI, ze względu na jego rzekome kontakty z Al-Kaidą. Służby federalne od tego momentu ściśle go pilnowały. Po ataku na WTC Anwar został oskarżony o wspieranie terrorystów, którzy porwali samolot. Awlaki nie mógł pogodzić się z niesłusznymi oskarżeniami i prześladowaniem, dlatego w 2002 roku opuścił Amerykę. Scahill próbuje zrekonstruować wydarzenia, które doprowadziły do tego, że znany z powściągliwości, solidaryzmu oraz patriotyzmu Anwar kilka lat później stał się jednym z najbardziej poszukiwanych ludzi na świecie.

Scahill ujawnia informacje o JSOC – Joint Strategic Operations Command, tajnej grupie militarnej do zadań specjalnych, która ma niemal nielimitowane uprawnienia do rozpoczynania operacji w strefach wojny. Tysiące najlepiej wyszkolonych komandosów pracuje w więcej niż stu państwach na całym świecie. Jednostka ta została ufundowana poza budżetem Ministerstwa Obrony USA, działa w tajnych misjach, którym rząd zaprzecza, wyspecjalizowani w fizycznym eliminowaniu celów z tzw. „target list”, porywaniu ludzi z tej listy, atakach zdolnych na cele za pomocą dronów bądź pocisków rakietowych. Administaracja Busha uformowała tę jednostkę duchów, a prezydent Obama rozszerzył zakres ich działania oraz uprawnienia. Wraz z rozwojem taktyki i …. JSOC do arsenału walki z terroryzmem na stałe weszły tortury. Program SERE początkowo miał szkolić żołnierzy amerykańskich do przetrwania ewentualnej niewoli i tortur. Materiały sięgały czasów wojny secesyjnej, techniki przesłuchań zaczerpnięto od śledczych komunistycznych Chin, Korei Północnej, Wietkongu, nazistowskich Niemiec. Program bardzo szybko znalazł inne zastosowanie – wyciąganie informacji ze schwytanych jeńców wojennych. Teraz stosowano je na osobach podejrzanych o współpracę z terrorystami, przetrzymywanymi w tajnych bazach poza granicami USA.

W pościgu za terrorystami wykorzystywano najnowsze zdobycze techniki – drony, satelity, pociski Tomahawk oraz tradycyjne środki – komandosów. Skala tego przedsięwzięcia osiągnęła gigantyczne wymiary. W 2010 roku przeprowadzono ponad 1000 nocnych akcji miesięcznie, których celem byli terroryści powiązani z Al-Kaidą, choć okazało się, że w większości zabici ludzie nie stanowili żadnego zagrożenia (por. 299-300).

Doprowadziło to do błędnego koła – przemoc wzbudza agresję i napędza przemoc. Amerykańscy żołnierze atakowali niewinnych Afgańczyków, którzy widząc to przyłączali się do dżihadu.

Tekst pierwotnie ukazał się w portalu NoirCafe.pl

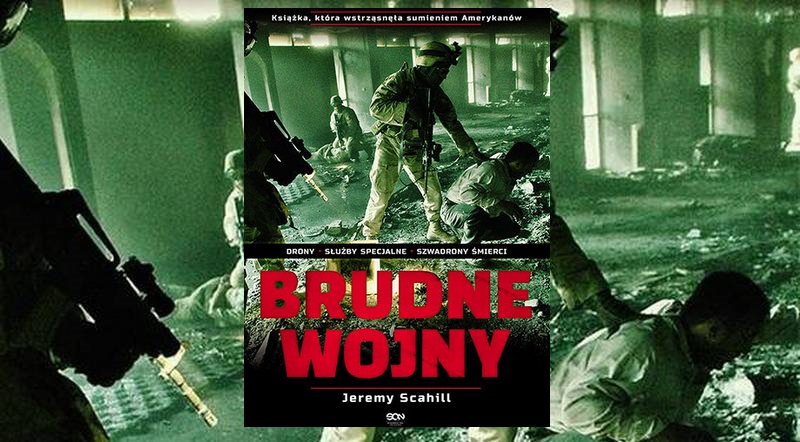

Jeremy Scahill, Brudne wojny, tłumaczenie Jakub Małecki, Wydawnictwo Sine Qua Non, Kraków 2014.

[1] s. 26.